Todavía hablamos de seguridad cibernética y después de aconsejar a todos que vean la serie de televisión Mr Robot para descubrir cómo los hackers pueden espiarnos, veamos, en la práctica, si nuestra PC está a salvo de ataques de hackers o si somos vulnerables a ser espiados en cualquier caso.

Todavía hablamos de seguridad cibernética y después de aconsejar a todos que vean la serie de televisión Mr Robot para descubrir cómo los hackers pueden espiarnos, veamos, en la práctica, si nuestra PC está a salvo de ataques de hackers o si somos vulnerables a ser espiados en cualquier caso. Los virus o, mejor dicho, el malware son los medios más utilizados por los piratas informáticos para apoderarse de una computadora, controlarla de forma remota y usarla para sus propios fines o para espiarla.

Por lo tanto, el antivirus en una PC con Windows es un programa que no puede perderse (y afortunadamente en Windows 8 y 10 está incluido), mientras que en Mac es cada vez más importante ya que los sistemas de Apple también han tenido problemas recientemente. malware

Como se ve en otro artículo, es posible verificar si el antivirus está funcionando bien para proteger la computadora, en caso de que tenga la duda de que no lo hizo.

También es importante verificar que el antivirus se actualice automáticamente todos los días o casi todos los días.

Si no es así, porque tal vez deba pagarse, es mejor desinstalarlo y reemplazarlo con uno de los mejores antivirus gratuitos.

Tenga en cuenta que algunos problemas son síntomas de un virus en su PC.

Pero lo que mantiene a cualquier pirata informático escapado de una PC no es el antivirus, sino un dispositivo o programa especial, el firewall, indispensable en las empresas, opcional para un usuario que usa la computadora en casa.

El cortafuegos, como se mencionó, puede ser un dispositivo de hardware, o una computadora específicamente dedicada o un software, o un programa similar al antivirus.

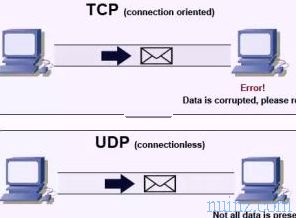

El firewall puede controlar el tráfico de Internet entrante y saliente, posiblemente bloqueando conexiones y datos que pueden ser dañinos o no autorizados en ningún caso.

Dependiendo de la configuración, también se puede usar para permitir o bloquear conexiones de dominios o aplicaciones específicos.

Hemos visto, en otros artículos, cómo puede controlar el firewall incluido en Windows, cuáles son los mejores firewalls gratuitos para PC y cómo puede activar el firewall en Mac.

como se explicó, sin embargo, un firewall es importante solo si los servicios y programas con los que se puede contactar desde el exterior se mantienen activos en la computadora.

En ausencia de estos, básicamente un firewall es superfluo para casi todos los usuarios normales.

En general, a menos que realmente tenga datos muy sensibles e importantes en su computadora con respecto a hechos personales privados, el firewall incluido en el sistema de Windows y todo automático o el de Mac (que en cambio no está activo por defecto) son más que suficiente para proteger su PC de intrusiones externas.

Por lo tanto, no es necesario instalar un programa adicional que funcione como firewall, especialmente si se conecta a Internet a través de un enrutador, que solo ya funciona con un filtro en la conexión a Internet.

En el firewall activo, siempre hablando del caso general del 99% de los usuarios sin necesidades particulares, es importante solo filtrar las conexiones entrantes y no las salientes.

En su mayor parte, crear y mantener un firewall es automático y realmente no hay nada que configurar.

Sin embargo, para asegurarse de que el firewall esté activo, se pueden realizar pruebas conectándose a algunos sitios como ShieldsUP de Gibson Research Corporation. que verifica más de 1, 000 puertos en su computadora asegurándose de que ninguno esté escuchando.

Si no hay puertos activos (es decir, si no hay programas que se conecten a Internet y esperen instrucciones de forma remota como lo haría el malware), se vuelve muy difícil para un pirata informático encontrar el acceso utilizando métodos de intrusión estándar.

En cuanto a las posibilidades de ser espiado desde el exterior o, excluyendo las intrusiones de hackers, tenemos al menos tres factores a considerar:

1) Podemos ser espiados por sitios web que siempre saben desde dónde nos conectamos, con qué PC, con qué navegador y también, si se diseñó de manera fraudulenta, qué sitios hemos visitado antes.

En otros artículos también hemos visto:

- Cómo nos ve Google y qué sabe de nosotros "> Lo que la web sabe de nosotros

- Todos los datos que Google recopila sobre nosotros

- 10 razones para darse de baja de Facebook y los principales problemas.

2) Podemos ser espiados por proveedores de internet o compañías telefónicas .

3) Podemos ser espiados por los programas que instalamos en la computadora .

En este sentido, debemos cuidar la seguridad del programa más expuesto a Internet, a saber, el navegador web.

Ya sea que use Chrome, Firefox o Internet Explorer, es importante que siempre esté actualizado a la última versión y que no tenga complementos o extensiones dentro que puedan abrir vulnerabilidades.

Idealmente, como se menciona en otros artículos, todos los complementos deben eliminarse para que el navegador sea más seguro.

En una guía más general, hemos visto cómo mantener el navegador protegido contra ataques y malware

En conclusión, es bastante difícil estar realmente seguro de que nuestra computadora está a salvo de intrusiones e intentos de espionaje desde el exterior.

Una vez conectado a Internet, a menos que navegue utilizando TOR, lo que hacemos se puede ver desde el exterior y la computadora, naturalmente, sigue siendo vulnerable a posibles intentos de intrusión.

Sin embargo, si no tiene nada que ocultar, si protegemos adecuadamente nuestras cuentas web, si mantenemos un antivirus actualizado y no cometemos errores básicos como hacer clic al azar en cada enlace de Internet, podemos estar razonablemente tranquilos.

Después de todo, un hacker, si tiene que comprometerse a violar nuestra PC o nuestra cuenta de correo electrónico (y no mantenemos la puerta abierta), realmente debería tener alguna razón válida para hacerlo.

Por lo tanto, me refiero a la lista de verificación de seguridad de la PC para verificar si estamos lo suficientemente protegidos en Internet .