Una pregunta muy común en diferentes ubicaciones es si un programa anti-malware también protege contra virus y si su antivirus puede ser suficiente contra cualquier tipo de amenaza cibernética.

Una pregunta muy común en diferentes ubicaciones es si un programa anti-malware también protege contra virus y si su antivirus puede ser suficiente contra cualquier tipo de amenaza cibernética. El término "malware" es la abreviatura de " software mal igno", por lo tanto, esta palabra tiende a indicar cualquier tipo de virus informático como troyano, rootkit o spyware.

Para ser precisos, un virus es un tipo de malware al igual que el dolor abdominal es un tipo de enfermedad, por lo tanto, un antimalware también es un antivirus por definición.

Dado que puede haber varios tipos de dolores abdominales, con diferentes síntomas y causas, también hay diferentes categorías para el malware y, a veces, el software malicioso puede incluso no ser un virus.

Veamos entonces, con fines educativos y de prevención, un resumen fácil y completo de cómo reconocer los diversos tipos de malware para saber si su PC está protegida contra cada una de estas amenazas .

Antes de enumerar los diversos tipos de malware, tratando de seguir siendo siempre práctico en lugar de teórico, veamos cuál es la diferencia entre los términos "antivirus" y "anti-malware", que a menudo se usan de manera confusa.

Algunos usuarios creen que las soluciones antivirus son más efectivas que los programas que protegen contra el malware.

El problema es bastante complicado porque, hoy en día, todo el software antivirus más común también protege contra todo tipo de malware, pero siempre se llama "Antivirus" porque, comercialmente, es más popular.

Además, en algunos casos, algunos programas se autodenominan "antimalware", aunque no ofrecen protección completa contra todo tipo de amenazas, sino que se especializan en una sola categoría.

Saber qué tipos de malware existen y conocer la diferencia entre troyanos, spyware, virus y gusanos es muy importante para asegurarse de que el antivirus que está utilizando o que desea descargar o comprar protege contra todo tipo de infecciones. o si se especializa solo en algunos.

De esta forma, leyendo los detalles de los diversos programas con respecto a las protecciones disponibles, cada uno podrá responder a ese tipo de preguntas como: " Tengo un antivirus Avast, Spybot y MalwareBytes, estoy protegido"> Según las definiciones indicadas por Emsisoft, un malware puede ser :

1) virus

Un virus informático ataca el código de un programa o aplicación y se replica automáticamente para que pueda propagarse usando esa aplicación.

El nombre es análogo a su homónimo biológico: un virus informático no solo hace que el software atacado sea inutilizable, sino que funciona en segundo plano (oculto) realizando tareas maliciosas.

En cuanto a los virus, escribí en el pasado una publicación sobre los tipos más peligrosos de virus informáticos en los que la diferencia entre Trojan y Worm se explica con más detalle.

2) Caballo de Troya / Caballo de Troya

Un troyano es un tipo de malware disfrazado de software útil.

Luego, el usuario ejecuta el troyano pensando que es un programa normal, le da el control total de la PC y le permite hacer daño.

3) gusano

Los gusanos son programas de software malicioso desarrollados para propagarse lo más rápido posible después de que la PC ha sido infectada.

A diferencia de los virus, no explotan la presencia de otros programas para multiplicarse, sino que explotan los dispositivos de almacenamiento como memorias USB, correos electrónicos o vulnerabilidades en el sistema operativo.

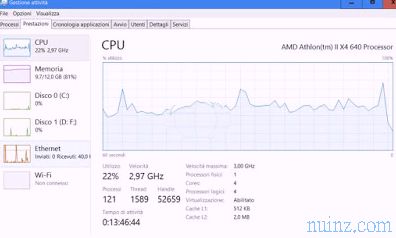

Su propagación ralentiza el rendimiento de las PC y las redes, difunde los datos externamente y puede causar problemas con el funcionamiento general de la PC.

4) Keylogger

El Keylogger a menudo es traído por un gusano o un troyano y es ese programa capaz de "leer" lo que se escribe en el teclado de la computadora, guardarlo y enviarlo al exterior.

KeyLogger es un programa que permite a los piratas robar contraseñas u otros datos importantes, como los datos bancarios en línea.

En otra página puede probar un Keylogger para espiar en una PC, mientras que en un artículo específico se enumeran los mejores programas anti-keylogger.

5) Marcadores

Los marcadores son reliquias de una época pasada cuando navegabas por Internet con módems de acceso telefónico.

Estos virus fueron capaces de marcar números de teléfono automáticamente y sin ser notados para conectarse a proveedores externos.

Por lo tanto, la víctima, en lugar de conectarse con su suscripción, tal vez se conectó con un proveedor brasileño, recibiendo así una factura telefónica muy costosa.

Los marcadores no tienen efecto en las conexiones de cable o ADSL y son prácticamente instintos.

6) Puerta trasera / Bot

Una puerta trasera suele ser un software que permite a los desarrolladores acceder a su PC y a todas sus funciones.

Las puertas traseras a menudo se instalan después de ejecutar un troyano.

La PC infectada se convierte en parte de una red de bots o una computadora que el hacker utiliza para sus propósitos.

Las botnets se pueden usar con fines ilegales, para enviar spam, para enviar ciberataques, etc., por lo tanto, la víctima se encuentra, sin saberlo, para realizar acciones ilegales graves y perseguida por la ley.

En publicaciones sobre el control anti-botnet y cómo se producen los ataques Ddos de Anonymous, expliqué que hay miles de computadoras en el mundo que forman parte de estas botnets y que los piratas informáticos utilizan de forma remota para sus fines.

7) Explotar

Los exploits se utilizan para explotar sistemáticamente las vulnerabilidades en un programa informático (como Windows o Internet Explorer).

Cualquiera que ataque la PC gana el control de ella o al menos parte de ella.

8) Spyware

El spyware es un software que espía la actividad del usuario en su computadora e Internet.

Este tipo de malware recopila datos de usuarios que no sean la PC sin ser notados.

9) adware

Adware es un término derivado de "publicidad" o publicidad.

La mayoría de las veces, cuando descarga un programa gratuito, también muestra anuncios y es un adware.

El adware per se no es peligroso y puede ser soportado a menos que conduzca a mostrar demasiada publicidad, lo que molesta al usuario al usar el programa. En estos casos son detectados por anti-malware.

Un tipo de adware muy molesto son algunas barras de herramientas del navegador porque muestran anuncios sin agregar ninguna función útil.

Luego vea los mejores programas antispyware y adware .

10) Rootkit

Un rootkit es un componente del sistema operativo que debe cargarse cuando se inicia la computadora y que requiere acceso total.

Si un malware es un rootkit, el problema es muy grave porque se carga y se oculta en un proceso legítimo.

La mayoría de los antivirus gratuitos no detectan rootkits, por lo tanto, para protegerse, debe realizar escaneos manuales con otro software de seguridad (más detalles se encuentran en las publicaciones sobre la protección anti-rootkit de Hijackthis y la verificación de la seguridad de la PC y los rootkits del sistema.

Afortunadamente, un malware de rootkit no se instala solo, sino que es traído por un exploit o un troyano, por lo tanto, si tiene un antivirus con protección en tiempo real, debería evitar su ejecución.

11) Pícaros / Scareware

" Rogue AntiSpyware " o " Rogue AntiVirus " son programas falsos que pretenden ser software de seguridad y toman a la PC como rehén.

Le dicen al usuario que su PC está llena de virus y que solo se puede eliminar comprando el programa.

En casos severos, la PC puede dejar de funcionar hasta que se realice la compra.

En otro artículo informé de un excelente programa para eliminar antivirus falsos de su computadora.

12) ransomware

El malware Ransom es similar a Rogues: encriptan los datos personales de los usuarios o bloquean toda la PC tomando al rehén de la computadora hasta que pague el rescate a través de un servicio anónimo.

Hoy en día, apenas hay más malware desastroso del pasado, como Blaster o Sasser, que comprometieron completamente las funciones de la computadora al obligar al usuario a formatear.

Hoy en día, los métodos de infiltración de virus están orientados principalmente hacia el robo de datos a través de troyanos, exploits, keyloggers y spyware que son instalados por usuarios sin experiencia.

En los últimos años ha habido una evolución en la forma de diseñar virus que ya no se propagan individualmente.

El caso típico es el de una PC atacada por un troyano o un exploit o un Gusano que instala una puerta trasera para obtener acceso a la PC en la que instalar un keylogger, un rootkit, un spyware u otro.

Esto le dará al hacker acceso completo a la PC, que podrá leer todas las contraseñas y otros datos personales y podrá usar esa PC a voluntad.

Después de esta explicación, debería ser más fácil entender si su PC está suficientemente protegida contra todas las amenazas o si necesita instalar protecciones adicionales.

Los antivirus completos y actualizados como Kaspersky, ESET, Avast, Avira, AVG, MSE (vea el mejor antivirus gratuito 2012 y antimalware como HitmanPro, Malwarebytes Anti-Malware y SUPERAntiSpyware (mencionados en la guía general para eliminar cualquier malware de su computadora ) deberían ser suficientes para protección general de pc