Volviendo al artículo sobre los pequeños consejos de las configuraciones de red de Internet y cómo escanear redes LAN internas, en este artículo vemos una manera de ocultar su PC dentro de la subred a la que pertenece su IP y, por lo tanto, no se encuentra de cualquier escaneo.

Cuando hay problemas para conectarse a una computadora en una red, lo primero que debe hacer es hacer ping a la computadora .

Ping es un comando que se utiliza para verificar si se puede acceder a un host en particular (una PC, un enrutador o un sitio) a través de la red IP.

Ping también se usa para pruebas automáticas de la tarjeta de interfaz de red de la computadora, o para verificar la velocidad.

Funciona enviando una solicitud llamada " ICMP " y enviando paquetes con el único objetivo de estimular la recepción de una respuesta.

LEA PRIMERO: Cómo navegar en línea de manera segura

Para probar el comando Ping, simplemente vaya a Inicio -> ejecutar, escriba cmd y, en la ventana que se abre, escriba, por ejemplo, ping www.navigaweb.net y, si este sitio está en línea, obtendrá una respuesta.

Si va a ver los parámetros utilizados por la PC para acceder a Internet, al presionar el botón derecho del mouse en las dos computadoras (una solo en el caso de Wireless) que se encuentran en la parte inferior derecha de la pantalla y usted elige " Estado ", podemos Conozca la puerta de enlace a través de la cual la PC sale de la red (haga clic en la pestaña " Soporte ").

Por ejemplo, si tiene una dirección IP de 192.168.1.1 y volvemos a la ventana negra de DOS para escribir " ping 192.168.1.1 ", nuevamente, obtendremos una respuesta mientras, al hacer ping a 192.168.134.23, presumiblemente, los paquetes enviados se perderán porque el host no existe o es inalcanzable.

Por ejemplo, si tiene una dirección IP de 192.168.1.1 y volvemos a la ventana negra de DOS para escribir " ping 192.168.1.1 ", nuevamente, obtendremos una respuesta mientras, al hacer ping a 192.168.134.23, presumiblemente, los paquetes enviados se perderán porque el host no existe o es inalcanzable.

Si ahora es un poco más claro de lo que se trata Ping, puede comprender cómo es una herramienta muy importante y rápida utilizada por los administradores de red de empresas, oficinas y casas con más de una computadora.

Al mismo tiempo, enviar un Ping es la primera arma utilizada por los piratas informáticos para encontrar posibles víctimas en Internet.

Al hacer ping a una dirección IP específica y recibir una respuesta de una dirección IP, un pirata informático puede determinar que puede haber algo interesante y desprotegido.

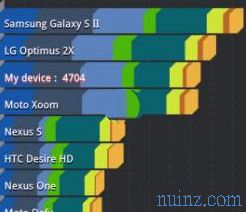

Dado que hay programas que hacen ping a clases enteras de ip y pueden descubrir todos los hosts accesibles en poco tiempo, puede ser útil, en algunos casos, configurar su computadora para bloquear esta respuesta, debería aumentar el nivel de seguridad para la pc.

No somos anónimos, no nos escondemos de la red, simplemente permanecemos en silencio en el tipo de llamada más común y utilizado, dando así la impresión de no existir.

Algunos enrutadores ya están configurados para no responder a un ping ICMP, algunos cortafuegos, como los que se ven en el artículo de los mejores cortafuegos, bloquean las respuestas de ping de forma predeterminada, pero, si este no fuera el caso, creo que una pequeña herramienta que deshabilita y puede ser útil habilite el ping con un solo clic .

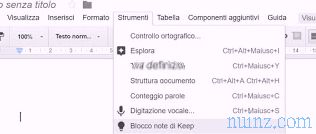

El bloqueo de las respuestas a las solicitudes de ping en una computadora se puede hacer de varias maneras, pero para evitar procedimientos demasiado largos y algo laboriosos, sin duda vale la pena usar el programa, el firewall, la suite de red Plax .

Este programa es tan simple como efectivo porque proporciona un control total de las actividades informáticas en Internet .

Sus funciones en un clic son:

o deshabilitar el Firewall de Windows (primer icono de la izquierda)

Bloquee totalmente el tráfico de Internet (el candado azul)

Bloquear respuestas a pings (candado amarillo).

También muestra las conexiones abiertas por todos los programas en ejecución, la IP a la que se conectan, el puerto abierto en la PC, el puerto remoto y los nombres de los procesos activos.

Esta lista también es visible desde Dos escribiendo el comando netstat -an pero, en este caso, no hay nombres de proceso.

Finalmente, la última función le permite verificar, en una dirección IP específica, si un puerto está activo o no.

Recuerdo que los puertos, simplemente dicho, son números que forman la dirección de red de un software; por ejemplo, el puerto 80 es el utilizado por los servicios detrás de los sitios web.

Por ejemplo, puede intentar escribir en la ventana de dos: " telnet www.navigaweb.net 80 ", sin comillas, y verá que la aplicación web que se encuentra en el servidor en el que reside este sitio está activa en ese puerto.

El comando telnet se usa a menudo para verificar si un puerto está abierto o no.

Mejor aún, puede usar el programa Glasswire para verificar y proteger la conexión a Internet de su computadora

Cuando hay problemas para conectarse a una computadora en una red, lo primero que debe hacer es hacer ping a la computadora .

Ping es un comando que se utiliza para verificar si se puede acceder a un host en particular (una PC, un enrutador o un sitio) a través de la red IP.

Ping también se usa para pruebas automáticas de la tarjeta de interfaz de red de la computadora, o para verificar la velocidad.

Funciona enviando una solicitud llamada " ICMP " y enviando paquetes con el único objetivo de estimular la recepción de una respuesta.

LEA PRIMERO: Cómo navegar en línea de manera segura

Para probar el comando Ping, simplemente vaya a Inicio -> ejecutar, escriba cmd y, en la ventana que se abre, escriba, por ejemplo, ping www.navigaweb.net y, si este sitio está en línea, obtendrá una respuesta.

Si va a ver los parámetros utilizados por la PC para acceder a Internet, al presionar el botón derecho del mouse en las dos computadoras (una solo en el caso de Wireless) que se encuentran en la parte inferior derecha de la pantalla y usted elige " Estado ", podemos Conozca la puerta de enlace a través de la cual la PC sale de la red (haga clic en la pestaña " Soporte ").

Por ejemplo, si tiene una dirección IP de 192.168.1.1 y volvemos a la ventana negra de DOS para escribir " ping 192.168.1.1 ", nuevamente, obtendremos una respuesta mientras, al hacer ping a 192.168.134.23, presumiblemente, los paquetes enviados se perderán porque el host no existe o es inalcanzable.

Por ejemplo, si tiene una dirección IP de 192.168.1.1 y volvemos a la ventana negra de DOS para escribir " ping 192.168.1.1 ", nuevamente, obtendremos una respuesta mientras, al hacer ping a 192.168.134.23, presumiblemente, los paquetes enviados se perderán porque el host no existe o es inalcanzable. Si ahora es un poco más claro de lo que se trata Ping, puede comprender cómo es una herramienta muy importante y rápida utilizada por los administradores de red de empresas, oficinas y casas con más de una computadora.

Al mismo tiempo, enviar un Ping es la primera arma utilizada por los piratas informáticos para encontrar posibles víctimas en Internet.

Al hacer ping a una dirección IP específica y recibir una respuesta de una dirección IP, un pirata informático puede determinar que puede haber algo interesante y desprotegido.

Dado que hay programas que hacen ping a clases enteras de ip y pueden descubrir todos los hosts accesibles en poco tiempo, puede ser útil, en algunos casos, configurar su computadora para bloquear esta respuesta, debería aumentar el nivel de seguridad para la pc.

No somos anónimos, no nos escondemos de la red, simplemente permanecemos en silencio en el tipo de llamada más común y utilizado, dando así la impresión de no existir.

Algunos enrutadores ya están configurados para no responder a un ping ICMP, algunos cortafuegos, como los que se ven en el artículo de los mejores cortafuegos, bloquean las respuestas de ping de forma predeterminada, pero, si este no fuera el caso, creo que una pequeña herramienta que deshabilita y puede ser útil habilite el ping con un solo clic .

El bloqueo de las respuestas a las solicitudes de ping en una computadora se puede hacer de varias maneras, pero para evitar procedimientos demasiado largos y algo laboriosos, sin duda vale la pena usar el programa, el firewall, la suite de red Plax .

Este programa es tan simple como efectivo porque proporciona un control total de las actividades informáticas en Internet .

Sus funciones en un clic son:

o deshabilitar el Firewall de Windows (primer icono de la izquierda)

Bloquee totalmente el tráfico de Internet (el candado azul)

Bloquear respuestas a pings (candado amarillo).

También muestra las conexiones abiertas por todos los programas en ejecución, la IP a la que se conectan, el puerto abierto en la PC, el puerto remoto y los nombres de los procesos activos.

Esta lista también es visible desde Dos escribiendo el comando netstat -an pero, en este caso, no hay nombres de proceso.

Finalmente, la última función le permite verificar, en una dirección IP específica, si un puerto está activo o no.

Recuerdo que los puertos, simplemente dicho, son números que forman la dirección de red de un software; por ejemplo, el puerto 80 es el utilizado por los servicios detrás de los sitios web.

Por ejemplo, puede intentar escribir en la ventana de dos: " telnet www.navigaweb.net 80 ", sin comillas, y verá que la aplicación web que se encuentra en el servidor en el que reside este sitio está activa en ese puerto.

El comando telnet se usa a menudo para verificar si un puerto está abierto o no.

Mejor aún, puede usar el programa Glasswire para verificar y proteger la conexión a Internet de su computadora