El malware nunca duerme en Internet y puede golpear cualquier computadora con Windows de repente, sin previo aviso y con métodos siempre nuevos.

El malware nunca duerme en Internet y puede golpear cualquier computadora con Windows de repente, sin previo aviso y con métodos siempre nuevos. Los virus y el malware pueden afectar las PC con Windows y las computadoras Mac recientemente, con la intención explícita de dificultar la vida de los internautas para estafarlos y robarles dinero.

El problema con los virus es que la mayoría de las personas que nunca han tenido que lidiar con ellos nunca pensarían erróneamente que podrían verse afectados.

La mala noticia es que incluso un usuario experto en computadoras que usa una PC protegida con antivirus y otros programas de seguridad, puede ser víctima de una amenaza en línea causada por malware o un sitio de estafa.

En este artículo, vemos cómo reconocer las amenazas cibernéticas más comunes, para no ser encontrado sin preparación y obtener de inmediato un método para contrarrestarlas y eliminarlas.

LEA TAMBIÉN -> Qué antivirus ofrece más protección, con buen rendimiento

1) ransomware

Sin duda, el virus más peligroso es el ransomware, que puede presentarse en diferentes formas pero con un funcionamiento similar.

Es un malware realmente ingenioso que combina un intento de estafa con un virus real que deja inutilizable la PC afectada, incluso bloquea los archivos personales.

Aparece un mensaje de pantalla completa (no extraíble) en la computadora con una advertencia sobre supuestas actividades ilegales de esa computadora y una multa a pagar por devolver la PC.

El virus tiene varias variantes con mensajes de la policía postal, la guardia de finanzas, el SIAE, los carabinieri o el Centro Nacional de Delitos Cibernéticos, también es capaz de bloquear los archivos "tomados como rehenes" mediante encriptación, que solo se pueden desbloquear después de pagar rescate.

Los archivos cifrados permanecen así, incluso si se elimina el virus, por lo que el riesgo de perder datos personales es muy alto.

El virus del tipo ransomware (que toma a la computadora como rehén si no paga), puede eliminarse siguiendo la guía de cosas que hacer cuando una PC está infectada con un virus .

Obviamente, nunca debemos pagar y seguir las instrucciones proporcionadas, es mejor limpiar la PC y, si es necesario, formatearla, recuperando los archivos perdidos a través de una copia de seguridad (que siempre debe estar activada).

Un ejemplo de este virus que había engañado a muchos usuarios italianos hace unos años es el de la Policía Postal, con un aviso sobre presuntas actividades ilegales que se originan en esa computadora y una multa de 100 euros que se pagará por volver a la posesión de la PC.

¿Cómo se obtienen estos virus ">

Si crees que el correo electrónico siempre es seguro, ¡anda mal!

Más allá de los correos electrónicos no deseados (que podemos ignorar o tirar a la basura de forma segura), algunos virus se disfrazan de correos electrónicos legítimos, pasan filtros de correo no deseado y llegan a las bandejas de entrada de los usuarios, enmascarando la amenaza en archivos adjuntos no leídos (PDF o Palabra generalmente).

Simplemente haga clic en el archivo adjunto para iniciar la infección: la PC comienza a ralentizarse, pueden aparecer ventanas publicitarias o sitios no recomendados y, lo que es más preocupante, el gusano se propaga automáticamente entre todos los contactos de correo electrónico y PC en la LAN .

Una de las amenazas más peligrosas a este respecto fue WannaCry, que aprovechó la debilidad de Windows para propagarse rápidamente a través de LAN.

Una vez más, podemos eliminar el gusano leyendo la guía de tareas cuando una PC está infectada con un virus .

¿Cómo se atrapan estos virus?

El vehículo principal sigue siendo correos electrónicos infectados, pero si una PC en nuestra LAN se ha infectado con un Gusano, se propagará a todas las PC saludables a altas velocidades, por lo que podríamos encontrarnos infectados sin hacer nada en nuestra PC (solo enciéndalo) y conéctelo a la red!).

3) troyano

Incluso si han caído en desuso un poco, los troyanos siguen siendo una de las amenazas más peligrosas para cualquier PC con Windows.

Estos virus pueden esconderse inteligentemente dentro de programas legítimos (pueden simular tanto la apariencia como el ícono, a menudo funcionan correctamente para no despertar sospechas) y, en el momento adecuado, tomar el control de la PC descargando nuevos virus, modificando archivos del sistema, eliminando e instalando nuevos programas innecesarios y espiando cada archivo y acción realizada por el usuario.

Hay muchas variantes de troyanos: desde aquellos que deshabilitan completamente el antivirus y cualquier herramienta de escaneo hasta aquellos que toman el control de la cámara web y nos espían en secreto.

Afortunadamente, muchos antivirus logran interceptarlos antes de que puedan hacer daño, en cualquier caso, la eliminación es bastante simple al leer la guía de cosas que hacer cuando una PC está infectada con un virus .

¿Cómo se obtienen estos virus ">

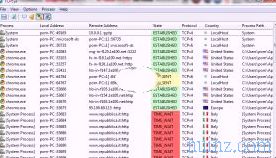

Una de las amenazas más recientes para nuestras PC con Windows son los generadores de criptomonedas, programas aparentemente legítimos (muchos antivirus no los bloquean o no se activan cuando detectan uno) que se almacenan en la memoria y comienzan a explotar nuestros recursos de hardware. (CPU pero en particular GPU, especialmente si nuestra tarjeta de video es reciente y muy poderosa) para poder generar criptomonedas (moneda virtual con un valor que aumenta gradualmente, pero a medida que se genera dinero), que terminará directamente en los bolsillos del desarrollador o quien creó el programa.

Esta amenaza se inserta en secreto en algunos programas gratuitos, para generar un beneficio constante para el desarrollador sin siquiera explotar la aplicación.

Una cosa es si usamos nuestra PC para generar criptomonedas, una cosa y si algún desarrollador decide tomar los recursos de nuestra PC para generar dinero para sí mismo (la PC inevitablemente se ralentizará, especialmente con juegos y programas más pesados) teniendo en cuenta los recursos empleados).

Según nuestras pruebas, uno de los pocos antivirus gratuitos que pueden localizar y bloquear generadores de criptomonedas es Comodo, que podemos descargar aquí -> Comodo Antivirus .

¿Cómo se atrapan estos virus?

Aunque no son virus reales, estos componentes molestos pueden estar presentes en cualquier programa gratuito, pero también los encontramos en sitios modificados específicamente para generar criptomonedas en cada visita del usuario.

La única forma de evitarlos es tener un buen antivirus que bloquee estos generadores de criptomonedas incluso cuando navegamos por Internet o cuando un programa gratuito decide "financiarse" explotándolos en PC desprevenidas.

5) aplicaciones de Android falsas

Las aplicaciones móviles de Android se pueden descargar desde Google Play o incluso desde otros sitios.

Como ya se escribió en el artículo sobre los riesgos de seguridad de los teléfonos inteligentes, algunas aplicaciones pueden ser virus en toda regla.

En algunos casos, como sucedió con Angry Birds: Star Wars, la aplicación con el malware tiene el mismo nombre que una aplicación famosa y popular.

6) La amenaza del porno

Este tipo de estafa realmente puede asustar a los menos experimentados porque aprovecha la privacidad de las personas.

Luego, recibirá un correo electrónico escrito, generalmente en inglés, que hemos sido grabados en un video mientras veíamos sitios para adultos y que se divulgará a todos nuestros amigos y contactos si no pagamos una cierta cantidad.

Obviamente, esta es una amenaza falsa, no hay video y el mensaje es un estándar enviado aleatoriamente a cualquiera que intente atrapar al que se siente culpable y teme una posible humillación pública.

Para defenderse de este tipo de amenaza, todo lo que necesita hacer es colocar una pegatina en la lente de la cámara web, quitándola solo cuando realmente la necesite.

7) La amenaza romántica

En sitios como Facebook u otras redes sociales donde se usa nuestro nombre real, puede ser contactado por chicas atractivas que se muestran, inmediatamente o después de una pequeña conversación, disponibles para una cita de amor.

Desafortunadamente, después de haber dicho algo comprometedor o después de haber enviado algunas fotos íntimas, se le pedirá que envíe dinero a una determinada dirección; de lo contrario, todo el chat y las fotos se enviarán a su esposa y familia.

Este es ciertamente un chantaje peligroso, del cual uno puede defenderse solo con desconfianza hacia aquellos que se muestran demasiado hermosos y demasiado disponibles.

conclusiones

Como puede ver, las amenazas cibernéticas a través de la web vienen en formas diferentes y a menudo insospechadas, capaces de superar incluso los productos antivirus y antimalware más potentes.

En otro artículo, lo invitamos a leer nuestra lista de verificación de seguridad en línea para ver si su PC está protegida .